Meremote komputer

Meremote komputer disini maksudnya adalah mengendalikan komputer jarak jauh dengan komputer yang berbeda.

Jadi kita bisa melakukan aktivitas untuk menggunakan mouse dan keyboard dengan lokasi komputer yang berbeda.

Misalnya Anda ingin mengendalikan computer kantor dari komputer/laptop di rumah hanya dengan koneksi internet,

klo saya coba di komputer warnet, hehe…..

yang dibutuhkan, hanyalah :

1.

tool Advanced Ports Scannertool ini hanya dibutuhkan untuk mengetahui alamat IP dan Port sang korban

2. tool Prorat

aplikasi inilah yang bisa digunakan untuk meremote komputer orang lain. kunjungi disitus resminya

http://www.prorat.net untuk tool ini bisa anda download langsung klik disini

password rar : “pro”

Oke langsung aja!

Cara penggunaan ProRat :

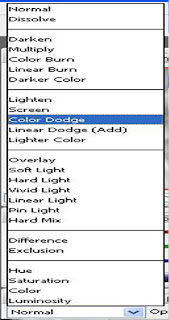

1. Pertama kali kita harus mengetahui terlebih dahulu IP dan Port korban yang terbuka.

Kita dapat melakukannya dengan cara manual atau juga dengan bantuan tool Ports Scanner.

Terbitkan Entri

Dari gambar diatas kita mengetahui semua IP komputer warnet yang aktif dan Port mana saja yang terbuka.

Yang

akan dijadikan korban pada percobaan saya adalah komputer 8 dengan IP

192.168.0.8. (coz, ane tau klo dia punya bnyak chips) hehe..

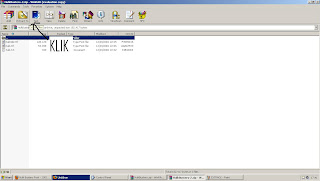

2. Langkah selanjutnya yaitu kita jalankan ProRat, tools ini dapat kamu download di http://www.prorat.net .

Sebelumnya matiin dulu Anti Virus kamu (disable), karena ProRat akan terdeteksi sebagai virus.

Padahal dia tidak berbahaya bagi komputer kita. Setelah itu isikan IP korban pada form IP dan Portnya (default 5110).

Apabila kita klik tombol Connect maka koneksi ke komputer korban belum bisa, karena komputer korban belum kita infeksi.

Untuk menginfeksi computer korban kita terlebih dahulu membuat server yang akan dijalankan pada computer korban.

Caranya klik tombol Create – Create Prorat Server. Lalu muncul tampilan Notifications :

Centang pilihan Use Proconnective Notifications dan isi IP(DNS)Address dengan IP kita.

Pada tab General Setting kita isikan Server Port (default 5110), Server Password dan Victim Name.

- Pada tab Bind with File kita dapat menyusupkan file yang akan dijalankan bersama Server. Extensi file bebas.

- Selanjutnya adalah tab Server Extension, ada beberapa pilihan extensi server. Kita pilih yang berekstensi .Exe.

- Untuk membuat icon server kita klik tab Server Icon, pilih icon apa saja yang kamu inginkan.

Langkah terakhir dari pembuatan server ini adalah klik Create Server.

Setelah berhasil, akan tampil :

3. Kita tinggal menjalankan Server tersebut dikomputer korban. Caranya terserah kamu… mau disusupkan diam-diam atau

memakai teknik Social Engineering dan juga dapat kamu infeksikan langsung pada computer tersebut.

4.

Setelah Server tersebut berhasil berjalan pada komputer korban, maka

kita langsung mencoba mengkoneksikannya dengan komputer kita.

5. Untuk koneksi kita dapat menggunakan ProConnective atau langsung mengetikkan IP address dan Port komputer korban.

ProConnective

adalah tools bawaan dari ProRat yang berfungsi sebagai Bridge (jembatan

koneksi) antara komputer server dan komputer client (korban).

Akan nampak IP korban apabila dia sedang on.

6. Setelah berhasil melakukan koneksi ke komputer korban maka status dari ProRat akan berubah dari Disconnected ke Connected

7.

klo udh gtu trserah deh mo km apain, Ada banyak hal yang dapat kita

lakukan pada komputer korban seperti mengetahui informasi dari PC,

mengirimkan pesan error, mematikan komputer, mengunci mouse, membuka CD-ROM, dan msh bnyak lgi…

8. Sekarang kita akan melihat PC info korban :

9. Memasang Keylogger.

10. Dan kita bisa melihat tuh orng lg buka apa!!!

Wuih…lumayan tuh tuh orng punya 16M, hihi!

Cara Pencegahan

1. Update selalu Anti Virus anda agar mampu mendeteksi adanya infeksi dari

ProRat. Biasanya server ProRat terdeteksi sebagai

Trojan.Dropper.Prorat.DZ.29, Dropped:Backdoor.Prorat.DZ.

2. Pasanglah Anti Prorat, anda bisa mendownloadnya di

http://www.softpedia.com/get/Antivir...i-prorat.shtml.